Došlo je do kompromitacije lanca opskrbe JavaScript biblioteke – Axios.

S više od 83 milijuna tjednih preuzimanja, Axios je jedan od najčešće korištenih HTTP klijenata u JavaScript ekosustavu.

Prema izvještaju portala The Hacker News, napadači su kompromitirali korisnički račun jedne od glavnih osoba za održavanje Axios-a te objavili zlonamjerne verzije biblioteke – axios@1.14.1 i axios@0.30.4.

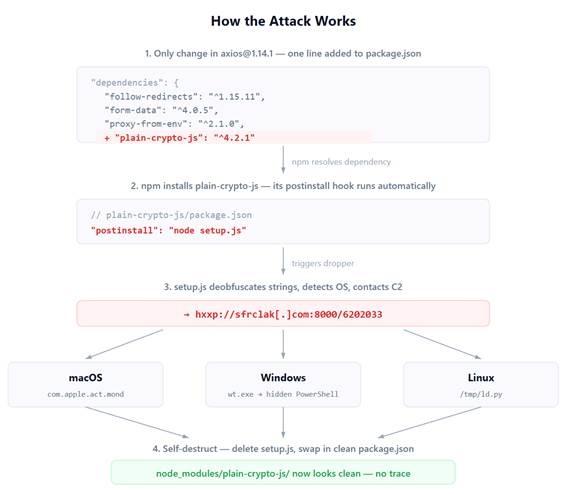

Napadači su u kôd ubacili lažnu ovisnost (eng. fake dependency) plain-crypto-js@4.2.1, čija je svrha pokretanje skripte nakon instalacije koja djeluje kao remote access trojan (RAT) dropper, a cilja macOS, Windows i Linux (cross-platoform RAT).

Dropper kontaktira aktivni C&C poslužitelj te isporučuje drugu fazu napada ovisno o platformi. Nakon izvršenja, zlonamjerni softver se briše i zamjenjuje vlastiti package.json čistom verzijom kako bi izbjegao forenzičko otkrivanje.

Korisnicima se savjetuje da izvrše sljedeće radnje:

- Provjerite imate li instalirane zlonamjerne verzije (axios@1.14.1 i axios@0.30.4)

- Provjerite postojanje malicioznih artefakata poput: “/Library/Caches/com.apple.act.mond” (macOS), “%PROGRAMDATA%\wt.exe” (Windows) i “/tmp/ld.py” (Linux).

- Vratite se na verzije Axiosa 1.14.0 ili 0.30.3.

- Uklonite “plain-crypto-js” iz direktorija “node_modules”.

- Ako se otkriju maliciozni artefakti, pretpostavite da je sustav kompromitiran i rotirajte sve vjerodajnice na sustavu.

- Revidirajte CI/CD pipelinove koji su se mogli izvršiti i instalirati zahvaćene verzije.

- Blokirajte izlazni promet prema C&C domeni (“sfrclak[.]com”)

Zlonamjerne verzije Axiosa, kao i “plain-crypto-js” paket, nisu više dostupni za preuzimanje s npm repozitorija.

Kako napad funkcionira:

Više i kompromitaciji pročitajte na:

https://thehackernews.com/2026/03/axios-supply-chain-attack-pushes-cross.html

https://www.huntress.com/blog/supply-chain-compromise-axios-npm-package