19. veljače 2019. godine

Objavljen alat za dešifriranje ransomwarea GandCrab do inačice v5.1

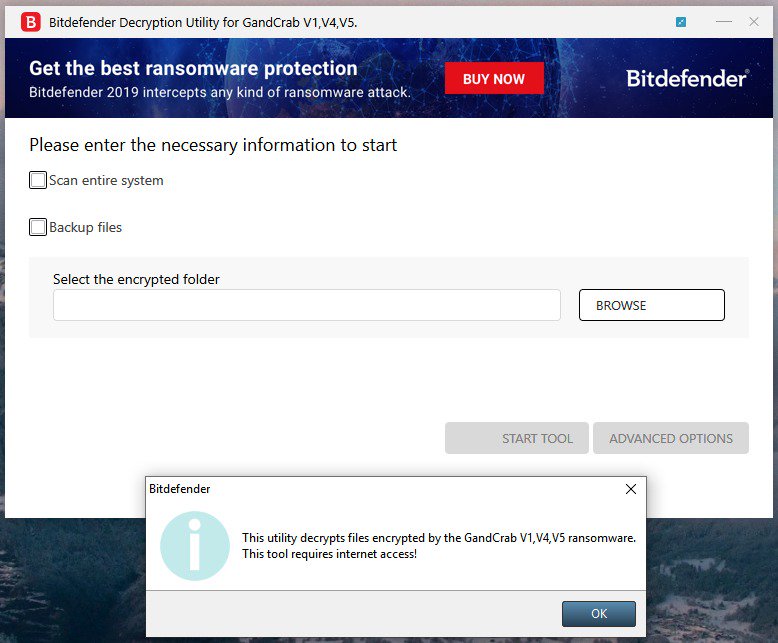

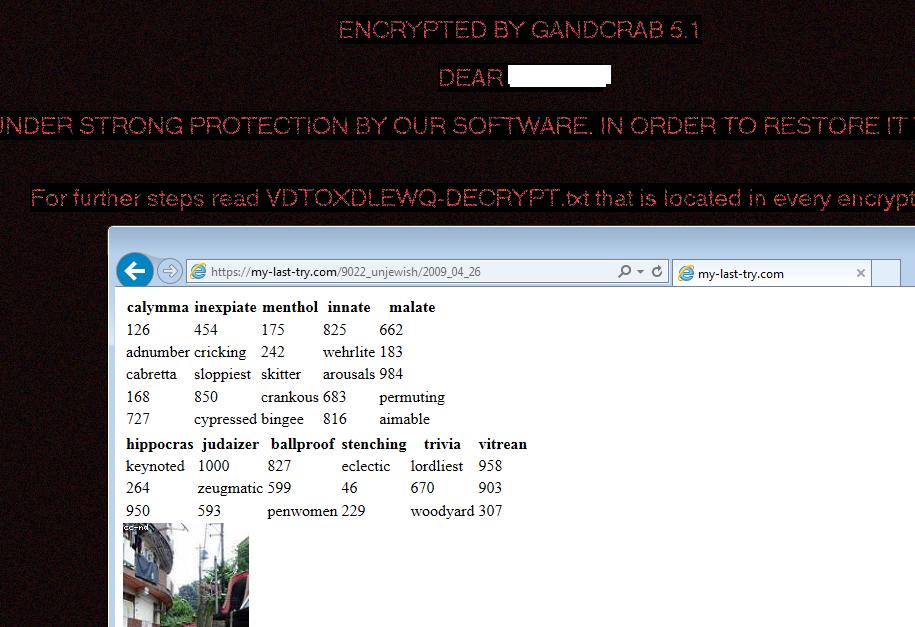

Bitdefender, rumunjska tvrtka koja se bavi sigurnošću, objavila je besplatan alat koji može dešifrirati datoteke šifrirane ransomwareom GandCrab sve do inačice v5.1. Alat je dostupan za preuzimanje na službenim stranicama Bitdefendera.

Novi uvidi i istraživanja o ransomwareu Ryuk

Sigurnosni stručnjaci iz tvrtki McAfee i Coveware suradnjom su došli do novih zaključaka vezanih uz ransomware Ryuk, jedan od najskupljih ransomwarea ikad čija je otkupnina desetorostruko veća od prosječne. Iznesene su nove pretpostavke od kojih su najvažnije sljedeće:

- Ryuk je izravan potomak ransomwarea Hermes 2.1 s malim modifikacijama

- Zbog različitog ponašanja napadača pretpostavlja se da je ipak riječ o više napadačkih skupina

- Pretpostavlja se da su napadači povezani s bivšim sovjetskim državama zbog ruskog jezika pronađenog u jednoj od šifriranih datoteka i kulturnim referencama zabilježenim u pregovorima sa žrtvama

20. veljače 2019. godine

Ransomware napad na australsku bolnicu

Skupina kriminalaca napala je australsku bolnicu Cabrini i šifrirala zdravstvene podatke od otprilike 15.000 pacijenata. Napadači su za dešifriranje podataka zatražili otkupninu u kriptovalutama. Pogođena kardiološka jedinica, Melbourne Heart Group, više od tri tjedna nije mogla pristupiti zdravstvenim podacima nekih od pacijenata. Cijeli je slučaj pod istragom sigurnosnih agencija Commonwealtha, a sumnja se da je ransomware nastao u Sjevernoj Koreji ili Rusiji.

21. veljače 2019. godine

Neki od distributera ransomwarea GandCrab i dalje šire inačice koje je moguće dešifrirati

Nakon što je Bitdefender objavio besplatan alat kojim je moguće dešifrirati sve inačice ransomwarea GandCrab do inačice v5.1, autori tog ransomwarea ubrzo su objavili novu inačicu, v5.2, koju trenutno nije moguće dešifrirati. No, sigurnosni stručnjak Jérôme Segura otkrio je da neki od distributera i dalje šire stariju inačicu ransomwarea v5.1 koju je moguće dešifrirati.

22. veljače 2019. godine

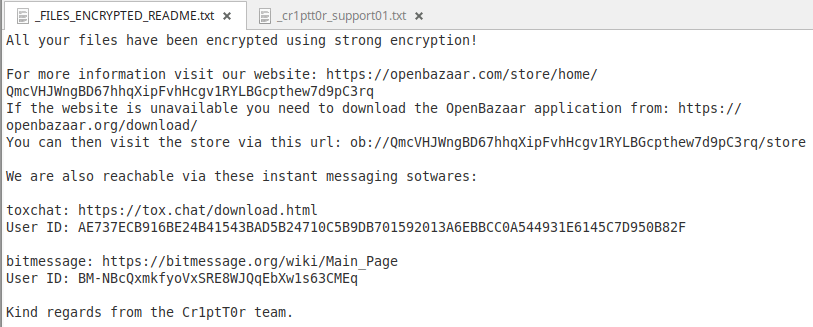

Novi ransomware pod nazivom Cr1ptT0r namijenjen je ugradbenim računalnim sustavima, a napada uređaje za mrežnu pohranu (engl. Network Attached Storage – NAS) proizvođača D-Link. Ransomware ostavlja ucjenjivačku poruku naziva _FILES_ENCRYPTED_README.txt. Iako ne dodaje nikakav nastavak na šifrirane datoteke, sigurnosni stručnjak Michael Gillespie otkrio je da na kraj šifriranih datoteka dodaje oznaku _Cr1ptT0r_ i koristi kriptografsku biblioteku Sodium uz algoritam „curve25519xsalsa20poly1305“ za šifriranje.